-

IT DATA تعلن عن منحة MCITP في مراكزها المعتمدة للطلبة والخريجين بتكلفة منخفضة

-

الفيسبوكبون يشنون هجوم الكترونيا على موقع توفيق عكاشة

-

اشترك في مسابقة 2012 جنيه دهب من " موبينيل " واكسب جنيهات ذهبيةيومياً واسبوعياً وشهرياً

-

كيونت تطرح "بيور هوم" لمواجهة تلوث مياه الشرب فى مصر بعد الثورة

-

فى مذكرة ل شرف : سكان مدينة العبور يطالبون بنقلهم اداريا لمحافظة القاهرة

-

ب 5000 دولار : "امراة الية " لاقامة علاقات عاطفية مع الرجل

-

من ابناء القطاع : 3 مرشحين لتولى منصب وزير الاتصالات

-

اقبال كبير على التعليم الالكترونى فى مصر لقدرته على ايصال المعلومة اسرع وأقل تكلفة

-

"فودافون" تنفى القبض على 3 من موظفيها لبيعهم كروت بأسعار مخالفة للتسعيرة.. وتبحث تعديل عرض "الكارت كارتين" بما يتوافق مع مصلحة عملائها

-

"Hitech4all.com"يفوز بجائزة ثقافة الجودة بالإعلام العربي من جامعة حمدان بن محمد الإلكترونية

اقرأ لهؤلاء

أصدقاؤك يفضلون:

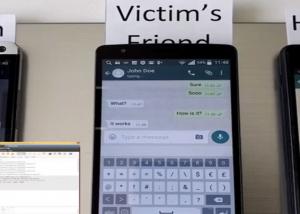

قام قراصنة هذا الأسبوع بنشر مقطع فيديو يكشف كيف يمكن إختراق حسابات WhatsApp و Telegram بإستخدام ثغرة أمنية في نظام Signaling System 7 المعروف إختصارا بإسم SS7 والذي هو عبارة عن مجموعة من بروتوكولات الإتصالات الهاتفية والتي يتم إستخدامها في الغالبية العظمى من قبل شبكات الهاتف العالمية.

للآسف، الثغرات الأمنية في نظام الإتصالات الهاتفية Signaling System 7 ليست سرا على القراصنة أو الحكومات، وتوفير الإصلاحات لهذه الثغرات هي مهمة صعبة قليلا بسبب العدد الكبير من الإجراءات التنظيمية التي يجب تجاوزها قبل تحقيق الوصول الشرعي إلى نظام Signaling System 7.

عادة تطبيقات المحادثات المشفرة هي محصنة ضد القراصنة لأن مفتاح فك تشفير الرسائل يعتمد على كل طرف من طرفي المحادثة ( أنت وصديقك ). إعتراض الرسالة في الوسط أو ما يعرف بهجوم الرجل في الوسط ( man-in-the-middle attack ) لا يزال ممكنا ولكن المهاجم لن يجنوا شيئا سوى رسالة لن يتمكن من قرائتها أو فك تشفيرها.

ومع ذلك عملية الإختراق التي تمت في مقطع الفيديو الموجود أدناه، لا تعتمد على هجوم الرجل في الوسط، وإنما تعتمد على إستغلال ثغرات أمنية في نظام Signaling System 7. ويتم ذلك عن طريق خداع شبكة الإتصالات بالإعتقاد أن هاتف المهاجم لديه نفس رقم المستهدف. أنا لن أتحدث بالتفصيل عن طريقة القيام بذلك، ولكن دعنا نقول فقط بأنها ليست مهمة صعبة. من هناك، يقوم القرصان بإنشاء حساب WhatsApp أو Telegram جديد والحصول على الشفرة السرية التي تصادق على هاتفه بإسم صاحب الحساب الشرعي.

بمجرد إتمام ذلك، يكون المهاجم قادرا على التحكم في الحساب، بما في ذلك القدرة على إرسال وتلقي الرسائل، وهذا ما يعني بطبيعة الحال تعريض البيانات الشخصية للمستهدف للخطر. عموما، يمكنك إلقاء نظرة على طريقة إستغلال هذه الثغرة في الفيديوهات أدناه.